Wi-Fi安全警示 警惕局域网内常见的攻击手段

在当今万物互联的时代,Wi-Fi网络已成为我们日常生活和工作中不可或缺的一部分。随之而来的网络安全风险不容忽视。本文将客观介绍几种在局域网(LAN)环境中可能遇到的技术攻击手段,旨在提升公众的安全防范意识,而非鼓励任何非法行为。所有技术讨论均基于教育目的,强调合法合规使用网络技术的重要性。

1. 无线网络嗅探(Sniffing)

在开放或加密强度不足的Wi-Fi网络中,攻击者可能使用软件工具捕获在空气中传输的数据包。如果通信未加密(如使用HTTP而非HTTPS),电子邮件、登录凭证、聊天记录等敏感信息可能被截获。防范措施包括:始终连接使用WPA2或WPA3强加密的网络,在公共场所尽量避免访问敏感账户,并使用VPN加密所有流量。

2. 中间人攻击(Man-in-the-Middle, MITM)

攻击者通过技术手段将自己置入两台设备的通信链路中,从而可以窃听甚至篡改通信内容。例如,攻击者可能伪造一个与公共Wi-Fi名称相似的恶意热点。用户一旦连接,所有流量都将流经攻击者的设备。防范方法是:仔细核对网络名称(SSID),对不请自来的网络连接请求保持警惕,并在进行重要操作时使用端到端加密。

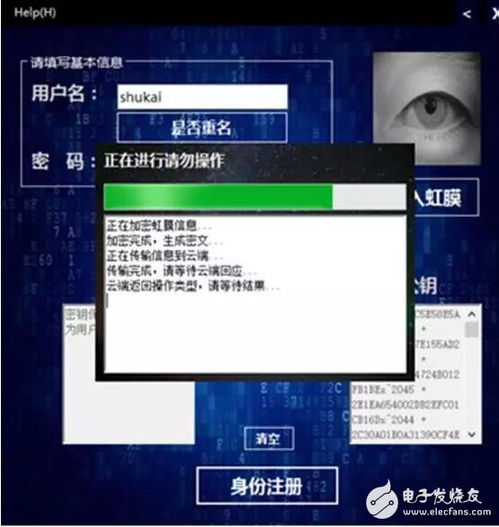

3. 身份认证攻击

针对Wi-Fi网络的密码,攻击者可能尝试暴力破解(Brute-force)或利用字典攻击。如果路由器管理后台使用弱密码(如admin/admin),攻击者更可能直接获得路由器控制权。因此,务必为Wi-Fi和管理后台设置高强度、唯一的密码,并定期更换。

4. ARP欺骗(ARP Spoofing)

在局域网内,攻击者可以发送伪造的ARP(地址解析协议)消息,将攻击者设备的MAC地址与网络上另一台合法设备(如网关)的IP地址相关联。这会导致发送到网关的数据被错误地导向攻击者的机器,常作为实施MITM攻击的前奏。保持系统更新、使用静态ARP条目或部署能检测ARP欺骗的网络入侵检测系统(IDS)可以缓解此风险。

5. 服务与端口扫描

攻击者可能对局域网内的设备进行扫描,寻找开放的端口和有漏洞的服务(如过时的SMB协议、未更新的FTP服务等)。一旦发现漏洞,便可尝试进一步入侵。应对策略是:在设备上启用防火墙,关闭不必要的服务和端口,为所有软件和操作系统及时安装安全补丁。

6. 恶意软件与僵尸网络(Botnet)

通过上述或其他手段,攻击者可能向局域网内的设备植入恶意软件,将其变为受控的“肉鸡”(僵尸主机),用于发起分布式拒绝服务(DDoS)攻击或进行加密货币挖矿。安装并更新信誉良好的安全防护软件、不点击可疑链接、不从非官方渠道下载软件是基本防御。

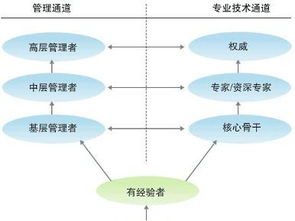

安全重于泰山

网络安全是一场持续的攻防战。了解这些潜在威胁,并非为了模仿攻击,而是为了筑起更坚固的防御城墙。对于个人用户,保持良好的安全习惯至关重要。对于企业或机构,则需要建立完善的网络安全策略和应急响应机制。

我们必须清醒认识到,任何未经授权访问他人网络、窃取数据或破坏系统的行为,均构成违法犯罪,将受到法律的严惩。技术是中立的,但使用技术的人必须秉持道德与法律底线。让我们共同努力,促进网络技术的健康发展与安全应用,营造一个清朗、可信的网络空间。

如若转载,请注明出处:http://www.9pcdd.com/product/69.html

更新时间:2026-05-23 14:49:35